Atest zařízení Apple.

Managed Device Attestation umožňuje podnikům ověřovat zabezpečení zařízení Apple a chránit podnikovou síť. Zde je návod, jak jej používat.

Bezpečnostní pozadí

V našem propojeném světě hraje otázka identity zařízení zásadní roli v online bezpečnosti. Používají se tradiční bezpečnostní modely obvodová obrana plus firewall pro pokus o ověření zařízení – a blokování těch škodlivých.

Myšlenka ochrany perimetru spočívá v tom, že síť (nebo část sítě) je zabezpečena na všech možných místech vstupu do sítě zvenčí.

Obvody lze také vytvořit prostřednictvím virtuálních privátních sítí (VPN), které umožňují připojení externích uživatelů pouze přes jediné zařízení nebo bránu (která je silně zabezpečena).

Obvodová obrana je navržena tak, aby udržela externí útočníky na uzdě a mimo vnitřní sítě. Ale v moderním mobilním věku už obvodová obrana neplní svůj účel, protože zařízení jsou mobilní a přemisťují se z jednoho místa na druhé.

Zařízení jsou dnes menší a lze je skrýt. Návštěvníci nebo dokonce zaměstnanci je mohou bez námahy přenést dovnitř obranných obvodů organizace.

Kvůli těmto faktorům je jakýkoli pokus o ověření a sledování škodlivého mobilního zařízení pomocí obvodové ochrany marný.

Místo toho a Nulová důvěra nyní se používá bezpečnostní model. Myšlenkou Zero Trust je každé zařízení nebo uživatel je podezřelý až do ověření („nikdy nedůvěřuj, vždy prověřuj“).

Jednou z hlavních zásad Zero Trust je nahradit obvodový model jedním z nich přímé ověření zařízení na zdroj.

V tomto modelu každý zdroj, ke kterému se přistupuje v síti, přímo ověřuje klientské zařízení – zajišťuje, že zařízení je autorizováno pro přístup ke zdroji. Pokud zařízení není ověřeno (nebo uživatel není ověřen), přístup je odepřen.

Široké používání cloudových zdrojů navíc znamená, že mnoho prostředků organizace je nyní distribuováno mimo bezpečnostní perimetry.

Stále existují hrozby pro vnější perimetr, jako je přímé odmítnutí služby (DDoS), útoky Man-In-The-Middle a ransomware – abychom jmenovali alespoň některé.

Ale tyto typy útočných vektorů jsou obvykle prováděny velkými, gangovými nebo státními aktéry. Jako takové vyžadují jiný model zabezpečení.

Zabezpečení a spravovaná zařízení

Apple řeší problém zabezpečení na mobilních zařízeních pomocí ověřovacího a důvěryhodného schématu, které zahrnuje více zdrojů.

To zahrnuje Secure Enclave zařízení Apple – oblast na novějších zařízeních Apple, která může obsahovat čip Apple T2, nebo vyhrazenou zabezpečenou oblast. Bezpečné enklávy používají hardwarové šifrování a mají také schopnost generovat bezpečné soukromé klíče vázané na každé zařízení.

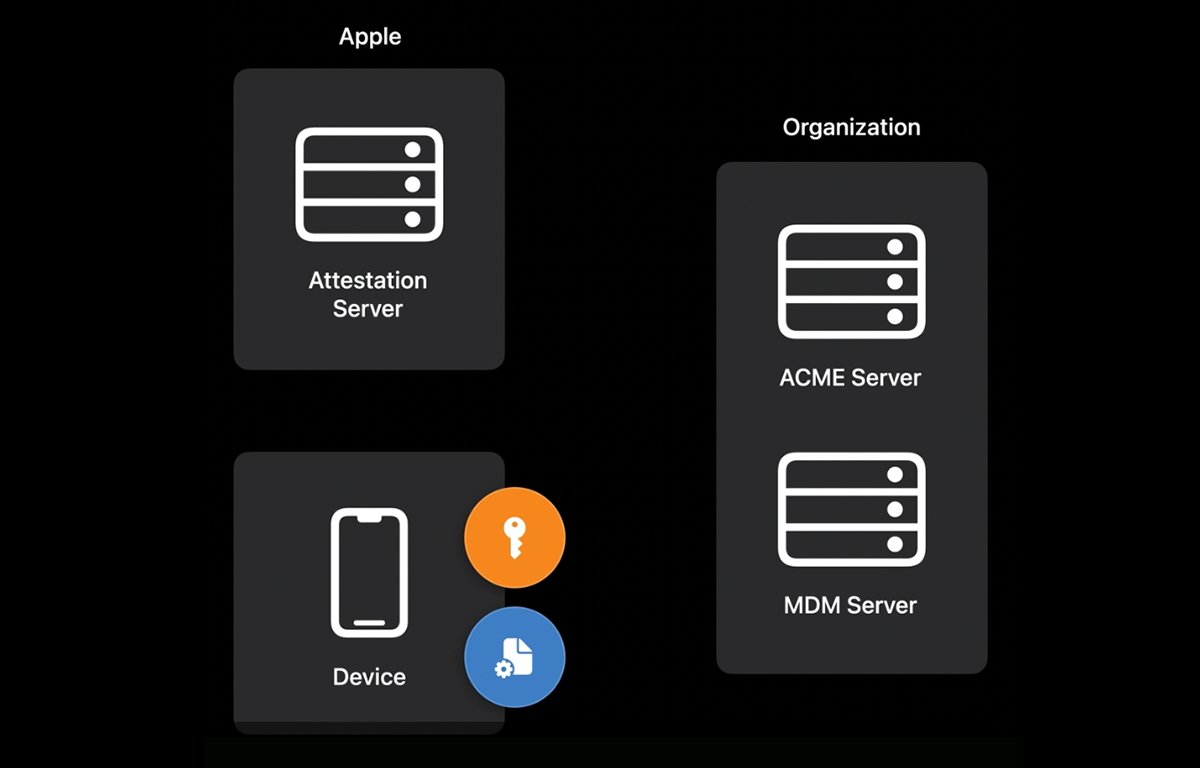

Dalším způsobem, jak Apple a organizace zabezpečit zařízení, je použití serverů Mobile Device Management (MDM).

Lze také použít servery Automatic Certificate Management Environment (ACME). nonces („Number-Once“ nebo jednorázová bezpečná náhodná čísla) a šifrování.

Interně poskytuje Apple Atestační servery zařízení (DAS), které obsahují seznamy všech známých vydaných a zakoupených zařízení Apple, sériová čísla a podrobnosti o zařízení Secure Enclave.

Apple DAS zajišťuje, že Apple může ověřit, že jakékoli údajné zařízení Apple, které se pokouší komunikovat se sítí, je ve skutečnosti, tvrdí zařízení.

Pomocí těchto komponent ve shodě je možné, aby organizace nebo zdroj ověřily, že je zařízení Apple autentické. Tento proces je známý jako Atestace řízeného zařízení (MDA).

Terminologie MDA

Zabezpečení je složité téma, takže zde nemůžeme pokrýt všechny aspekty MDA. Dotkneme se pouze několika klíčových pojmů.

Nejprve ale trochu terminologie používané v MDA a v počítačové bezpečnosti obecně:

- Managed Device Attestation – proces potvrzení a ověření zařízení Apple

- MDM Server – server spravovaný organizací nebo společností Apple, která spravuje zařízení Apple

- Kryptografický klíč – jedinečné zakódované číslo používané při bezpečné výměně informací v síti

- PKI – Public Key Infrastructure – software, který spravuje kryptografické klíče pro bezpečnostní účely

- ACME – protokol Automatic Certificate Management Environment používaný k automatizaci výměny informací o certifikátech

- ACME server – certifikační server PKI spravovaný organizací nebo společností Apple, která spravuje zařízení Apple

- Nonce – v kryptografii jednorázové jedinečné (obvykle náhodné) číslo používané jako identifikátor v síťové komunikaci

- Perimetr – zabezpečení sítě organizace nebo počítače, uvnitř které není povolena neoprávněná komunikace

- Aktér hrozby – jedinec nebo skupina, která má v úmyslu provést útok na síť nebo na počítačová zařízení.

- Plocha útoku – způsoby, kterými může aktér hrozby proniknout do sítě nebo zařízení nebo jej ohrozit

- Klient – jakýkoli vzdálený počítač, který se pokouší připojit k síti, zařízení nebo počítači

- Vyhodnocení důvěryhodnosti – proces ověření identity připojovaného zařízení nebo uživatele

- Pozice – v počítačové bezpečnosti profil obsahující jednu nebo více informací o zařízení nebo uživateli, který pomáhá při hodnocení důvěry

- UDID – Jedinečné číslo zařízení, které identifikuje zařízení

- Certifikát – šifrovaný soubor vyměňovaný v síti za účelem poskytnutí informací o identitě a ověření o zařízení – obvykle serveru

- Atestace – prohlášení o skutečnosti, které po ověření umožňuje síti důvěřovat zařízení nebo uživateli

Protokol ACME používá text ve formátu JSON přes HTTPS a je definován v IETF RFC 8555. ACME umožňuje počítačům automatizovat výměnu šifrovaných certifikátů za účelem urychlení zabezpečené komunikace.

Servery společnosti Apple a servery MDM komunikují nebo používají servery ACME v procesu ověřování zařízení.

V softwaru je atestace fakt, který je kryptograficky podepsán. Jakmile je podpis spolu se zařízením ověřen, je atest důvěryhodný. S použitím právní analogie si atestaci představte jako ověřené, podepsané čestné prohlášení, které uvádí fakta.

Organizační servery se mohou rozhodnout, kolik atestace zařízení potřebují, aby důvěřovaly připojovanému zařízení. V případě zařízení Apple mohou atestace zahrnovat identitu zařízení, vlastnosti a volitelně další informace, jako jsou certifikáty, profily a ID uživatelů.

Pomocí Apple Device Attestation lze zařízení Apple ověřit přijetím těchto skutečností a důvěřováním jim.

Připojení a ověření zařízení

Když se zařízení Apple připojí k síti, servery zdrojů v síti mohou vyžadovat ověření zařízení.

Během tohoto procesu je připojované zařízení požádáno, aby se připojilo k jakémukoli existujícímu serveru MDM, což následně spustí servery Apple Device Attestation Server k ověření zařízení pomocí Secure Enclave zařízení.

Každé moderní zařízení Apple má svou vlastní zabezpečenou enklávu (která obsahuje hardwarově šifrované informace). Když Secure Enclave ověří zařízení, atestační servery společnosti Apple odešlou odpověď MDM nebo serveru zdrojů organizace, aby označovaly, že zařízení je platné.

Pokud se ověření nezdaří, bude zařízení odepřen přístup k požadovanému prostředku organizace. Apple nazývá tyto informace o zařízení Trust Foundation, což může zahrnovat:

- Bezpečná Enkláva

- Atestační servery Apple

- Výrobní záznamy (včetně sériového čísla)

- Katalog operačního systému

Servery MDM mohou vydat a DeviceInformation příkaz k zařízení Apple požadující informace o zařízení.

Jakmile se atest zařízení vrátí na server MDM, vyhodnotí se jeho platnost. Atestace zařízení prohlašuje serveru MDM, že ve skutečnosti existuje platné zařízení Apple s požadovanými vlastnostmi.

Pokud jsou použity servery ACME, lze také přidat užitečné zatížení ACME. Užitnou zátěž ACME lze použít v atestaci ACME zařízení, což dále pomáhá ověřit zařízení pomocí certifikátu.

Data ACME podporují šifrování RSA nebo ECSECPrimeRandom, ale musí být buď 256bitové, nebo 384bitové.

ACME je trochu jako protokol SCEP (Simple Certificate Enrollment Protocol) používaný na síťových zařízeních. Většina atestací serveru ACME vyžaduje hardwarově vázaný klíč, aby bylo zajištěno, že ověřované informace jsou spojeny s konkrétním připojovacím zařízením.

Pokud je požadováno osvědčení ACME, server ACME nakonfiguruje a vydá nový certifikát, kterému mohou ostatní servery organizace důvěřovat.

Všimněte si, že krok atestace ACME se obvykle provede až po dokončení atestace fyzického zařízení. Certifikát, který server ACME vydává, je založen na jedinečném dočasném jednorázovém soukromém klíči generovaném samotným zařízením Apple.

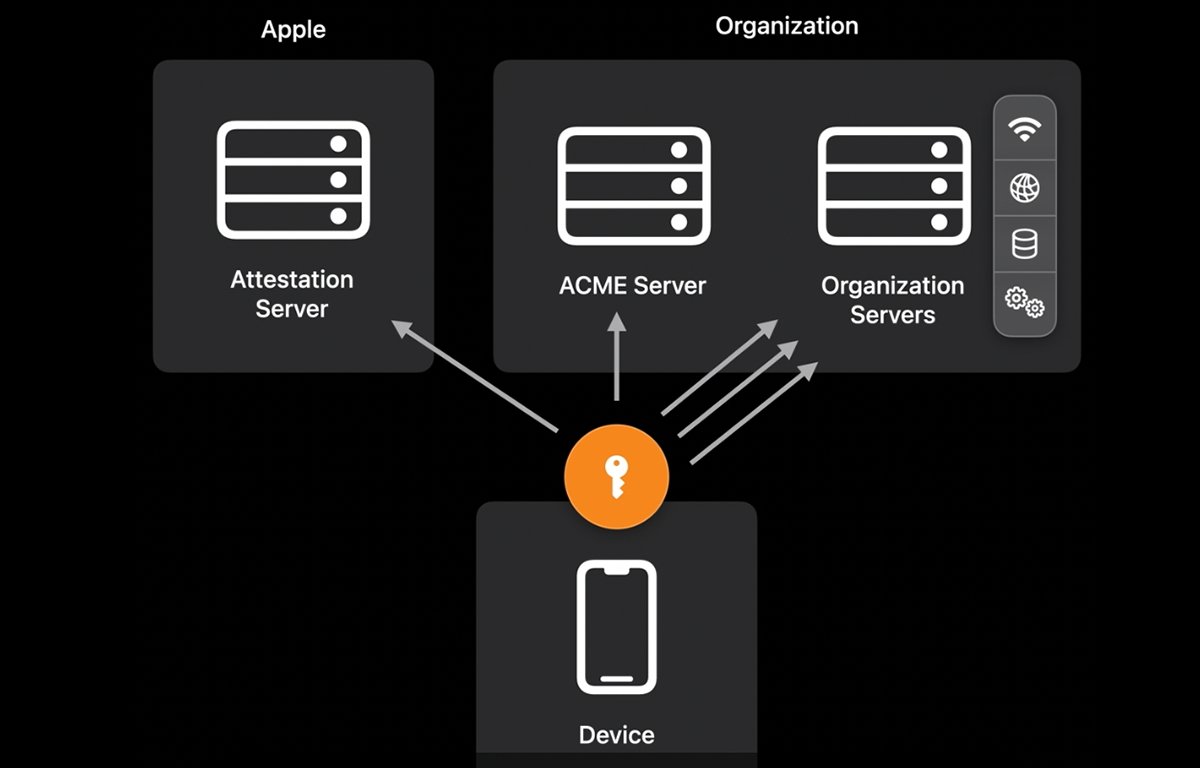

Výměna klíčů mezi zařízením a servery.

Existují další způsoby, jak lze ověřit užitečné zatížení ACME v závislosti na tom, jak se zařízení připojuje. Patří mezi ně Safari ID, Kerberos, PayloadCertificateUUID Wi-Fi a PayloadCertificateUUID VPN.

Každá atestace může volitelně používat unikátní nocenebo náhodné číslo, během komunikace, aby bylo zajištěno, že zastaralé bezpečnostní informace nelze použít dvakrát.

To zajišťuje, že nemůže dojít k útokům typu Man-In-The-Middle, které se mohou vydávat za zařízení prostřednictvím padělaného certifikátu.

Pokud se škodlivé zařízení pokusí lhát o vlastnostech zařízení Apple, aby se pokusilo vydávat za zařízení, atestační servery společnosti Apple jej odmítnou – a ověření zařízení se nezdaří.

Použitím kombinace těchto důvěryhodných detailů je prakticky nemožné vydávat se za zařízení Apple. Je možné vyměnit více atestů, což vede k atestační řetězec.

Během hodnocení důvěryhodnosti zařízení každý server zvažuje zabezpečení zařízení a uživatele Držení tělanebo podrobnosti, které mohou zahrnovat:

- Identita uživatele

- Identita zařízení

- Umístění

- Konektivita

- Čas

- Správa zařízení

Architektura serveru

Omezení sazby

Atestace zařízení využívá značné prostředky na zařízení, včetně napájení. Apple tedy omezuje počet a četnost žádostí o ověření zařízení.

Obecně pro DeviceInformationApple povoluje pouze jednu žádost každých sedm dní.

Použití nového nonce v atestaci znamená, že je požadováno nové atestace, zatímco vynechání nonce znamená, že lze použít předchozí atestaci zařízení.

Apple definuje klíč pro atestační nonces: DeviceAttestationNonce.

Z těchto důvodů by servery nebo síťová zařízení neměly žádat o nové ověření co nejdříve. Raději o něj požádejte pouze tehdy, když se změnila vlastnost zařízení nebo pokud uplynula určitá doba.

Reakce na neúspěšnou atestaci

Apple uvádí, že neexistuje žádný důvěryhodný způsob, jak zjistit, proč atestace zařízení selhala, pouze že ano.

Pokud však atestace zařízení selže, síť nebo server by neměly předpokládat to nejhorší – selhání může být legitimní a nemusí nutně znamenat útok.

Dodatečné zdroje

Výše uvedený popis je samozřejmě hrubým zjednodušením. Chcete-li porozumět každému detailu Apple Device Attestation, nezapomeňte se podívat na relaci Apple WWDC ’22 Discover Managed Device Attestation.

Proces atestace je ve skutečnosti poměrně složitý a jeho úplné pochopení vyžaduje určité studium.

Informace o zdrojích a certifikátech Apple PKI najdete v tématu Apple PKI.

Pomocí Apple Managed Device Atestation můžete výrazně zlepšit zabezpečení zařízení Apple vaší organizace ve vaší síti.

Zařízení můžete ověřit ještě před tím, než jim umožníte přístup ke zdrojům – a výrazně tak snížíte pravděpodobnost, že aktér hrozby použije zařízení Apple jako vektor útoku.

Zdroj: appleinsider.com