Crazy Evil malware

Odborníci nedávno objevili malware zloděje macOS maskovaný jako oblíbená aplikace pro nahrávání obrazovky Loom, šířený prostřednictvím klamných adres URL sponzorovaných společností Google.

Moonlock Lab našla sofistikovaný malware zloděje macOS maskovaný jako Loom, organizovaný notoricky známou skupinou Crazy Evil. Používá podvodné adresy URL sponzorované společností Google, aby přiměl uživatele ke stažení škodlivého softwaru.

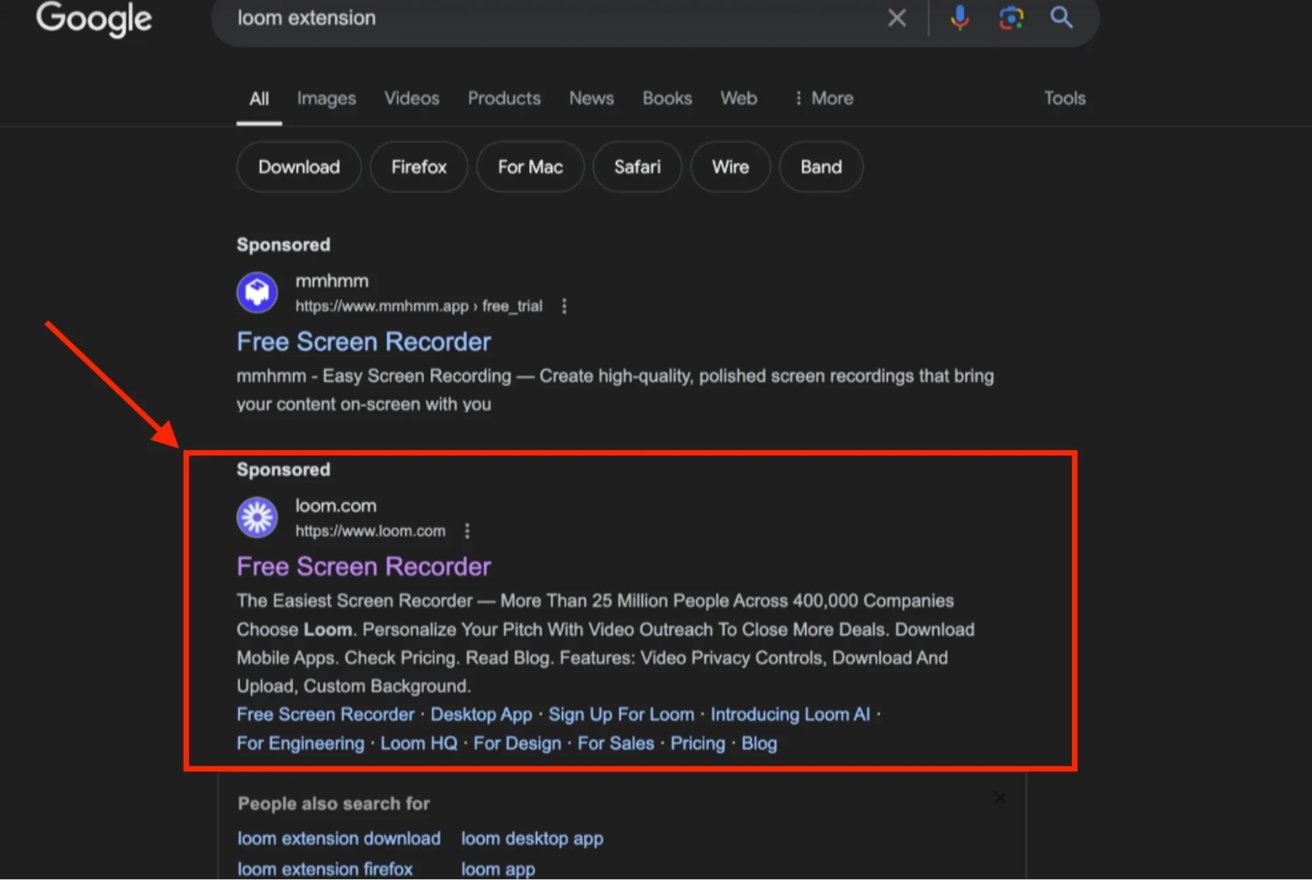

Vyšetřování začalo, když Moonlock Lab identifikovala reklamu Google propagující oficiální aplikaci Loom. Reklama se zdála být legitimní a lákala uživatele ke kliknutí na důvěryhodný zdroj.

Kliknutí na odkaz však uživatele přesměrovalo na stránku téměř identickou s oficiální webovou stránkou Loom, hostovanou na smokecoffeeshop(.)com. Uživatelé byli vyzváni, aby si stáhli to, co považovali za Loom, škodlivý soubor obsahující zlodějský malware.

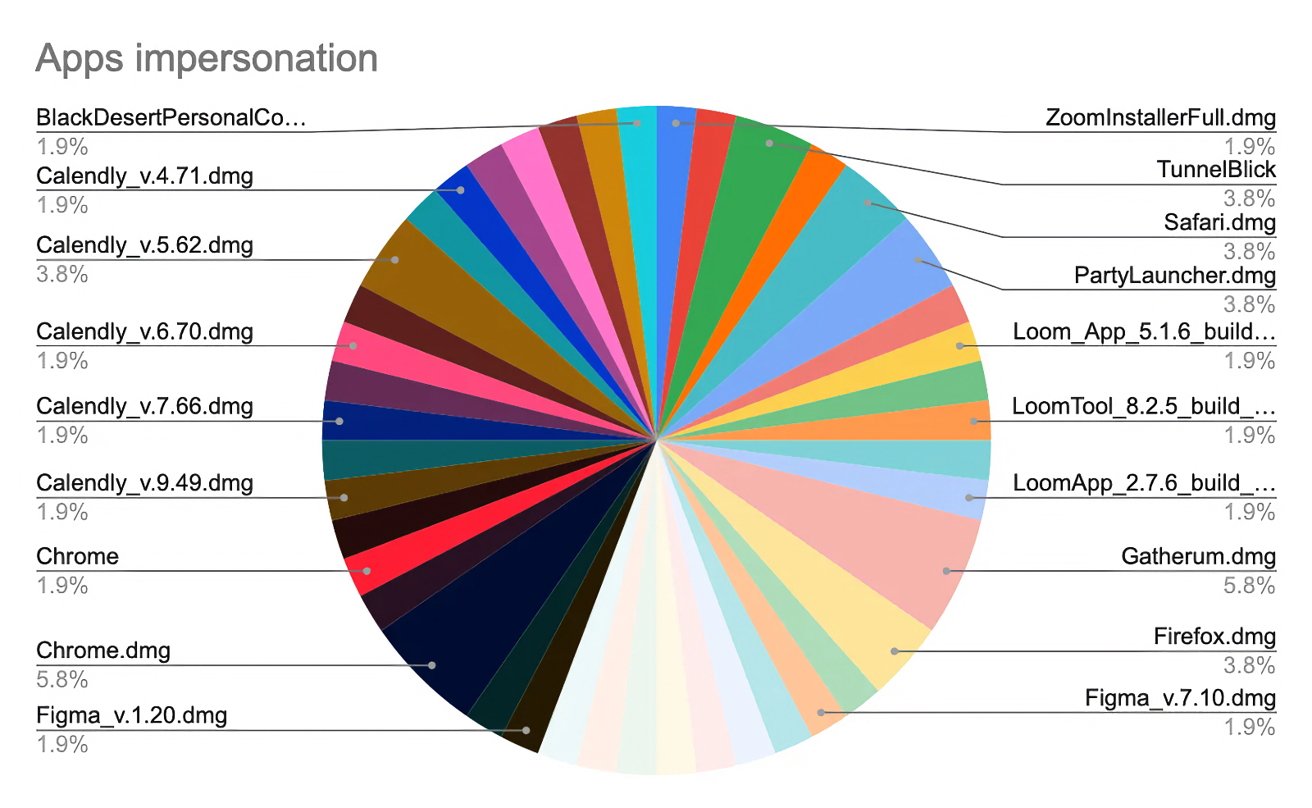

Kampaň nebyla omezena na Loom. Útočníci také vytvořili falešné verze dalších populárních aplikací, včetně Figma, TunnelBlick (VPN), Callzy a podezřele pojmenovaný soubor BlackDesertPersonalContractforYouTubepartners(.)dmg.

Klamný odkaz sponzorovaný společností Google

Poslední příklad naznačuje phishingovou kampaň zacílenou na tvůrce obsahu na YouTube, což je taktika, která se dříve používala proti uživatelům Windows, ale nyní je přepracována pro macOS.

Podobné phishingové e-maily byly zaslány uživatelům Windows v roce 2022. Uživatelé Maců čelí stejným hrozbám, přičemž útočníci zneužívají vztah mezi herními společnostmi a tvůrci obsahu. Lákají blogery a tvůrce obsahu sliby lukrativních smluv na propagaci her jako Black Desert Online na jejich kanálech.

Škodlivý klon LedgerLive

Aspekt kampaně zahrnuje použití zloděje, který nahradí legitimní aplikaci LedgerLive škodlivým klonem. LedgerLive je široce používán držiteli kryptoměn, což z něj činí cíl pro kyberzločince.

Útočníci mohou získat přístup k kryptoměnovým peněženkám obětí a vyčerpat je tím, že nahradí originální aplikaci škodlivou verzí. Škodlivý klon napodobuje vzhled a funkce legitimní aplikace, takže je pro uživatele obtížné odhalit kompromitaci.

Vyšetřování Moonlock Lab nalezlo v infikovaných souborech řetězce obsahující „Ledger“, což potvrzuje nekalý záměr vůči kryptoměnovým aktivům uživatelů. Zloděj, identifikovaný jako varianta AMOS, si zachovává klíčové funkce, jako je stahování souborů, informace o hardwaru, hesla, data z prohlížečů a přihlašovací údaje pro výpis klíče.

Darknet nábor a atribuce

Darknet náborové reklamy zveřejněné Crazy Evil hledají jednotlivce, kteří by se připojili k týmu pomocí této varianty zloděje macOS. Oznámení o náboru podrobně popisuje výhody, jako je spolehlivá ochrana a využívání různých formátů pro různé oběti.

Rozsah kampaně

Zajímavé je, že Moonlock Lab identifikovala IP adresu spojenou s vládním subjektem s vysokou asociací malwaru a 93 soubory označenými jako malware. IP adresa hostila soubory související s macOS z kampaně začínající 23. července 2024.

Jak mohou uživatelé počítačů Mac zůstat v bezpečí

Uživatelé počítačů Mac se mohou chránit tím, že přijmou proaktivní opatření. Při stahování souborů vždy znovu zkontrolujte adresy URL, a to i z důvěryhodných zdrojů, jako je Google Ads nebo nejlepší výsledky vyhledávání.

Pravidelně skenujte své zařízení pomocí spolehlivých nástrojů proti malwaru, jako je CleanMyMac X s Moonlock Engine, abyste zajistili, že nebude přítomen žádný škodlivý software. Udržujte software aktuální, abyste se chránili před známými zranitelnostmi.

A konečně buďte opatrní u e-mailů nabízejících smlouvy nebo nabídky od neznámých odesílatelů, abyste zabránili phishingovým podvodům. Vestavěné bezpečnostní funkce počítače Mac, Gatekeeper a XProtect, poskytují extra ochranu před škodlivým softwarem a jsou ve výchozím nastavení povoleny.

Zdroj: appleinsider.com