Virtuální prostředí pro testování Private Cloud Compute – Kredit obrázku: Apple

Apple při uvedení na trh informoval, že zabezpečení Private Cloud Compute bude kontrolovatelné třetími stranami. Ve čtvrtek svůj slib splnila.

V červenci Apple představil Apple Intelligence a její cloudové zpracovatelské zařízení Private Cloud Compute. Bylo navrženo jako bezpečný a soukromý způsob zpracování dotazů Siri v cloudu v rámci Apple Intelligence.

Kromě toho, že trvala na tom, že používala kryptografii a neukládala uživatelská data, trvala také na tom, že funkce mohou být kontrolovány nezávislými odborníky. 24. října nabídla aktualizaci tohoto plánu.

V příspěvku na blogu Security Research s názvem „Bezpečnostní výzkum v Private Cloud Compute“ Apple vysvětluje, že poskytl auditorům třetích stran a některým bezpečnostním výzkumníkům včasný přístup. To zahrnovalo přístup ke zdrojům vytvořeným pro projekt, včetně virtuálního výzkumného prostředí PCC (VRE).

Příspěvek také říká, že stejné zdroje jsou od čtvrtka veřejně dostupné. Apple říká, že to umožňuje všem výzkumníkům v oblasti bezpečnosti a ochrany soukromí, „nebo komukoli se zájmem a technickou zvědavostí“ dozvědět se o fungování Private Cloud Compute a provést vlastní nezávislé ověření.

Zdroje

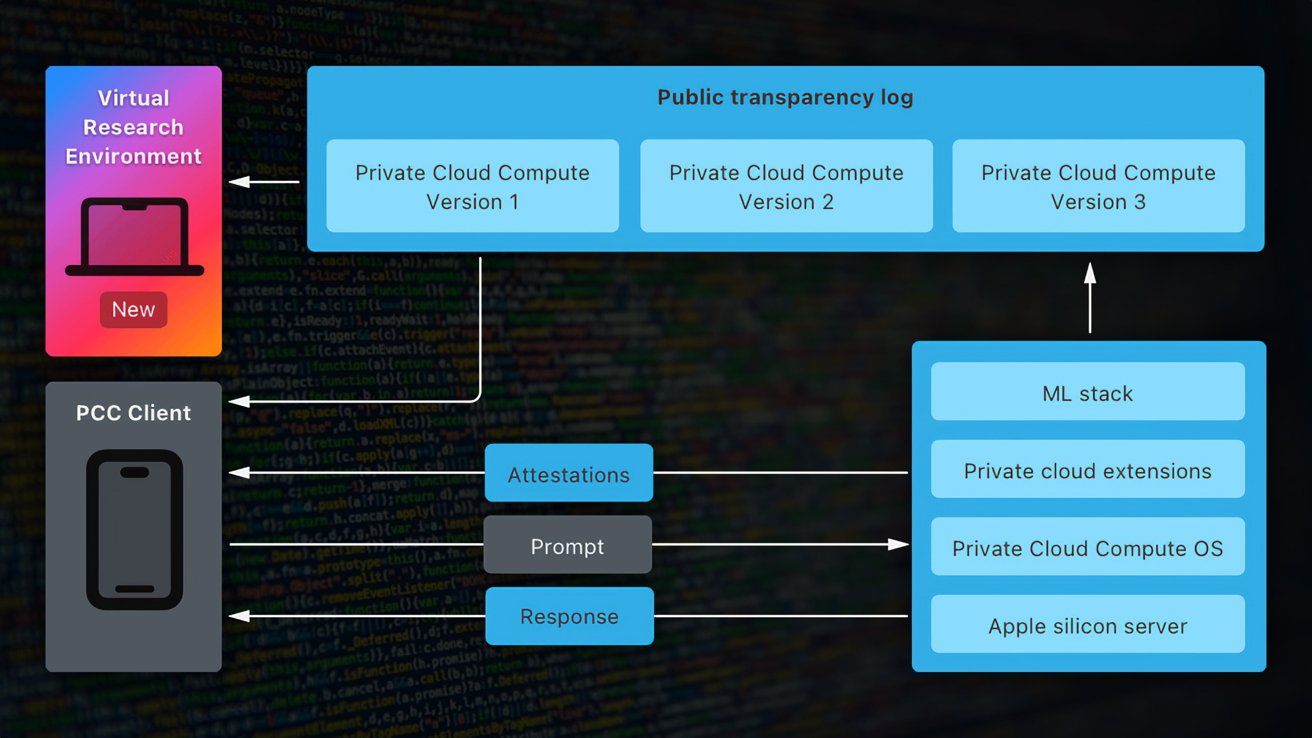

Vydání obsahuje nového průvodce zabezpečením Private Cloud Compute, který vysvětluje, jak je architektura navržena tak, aby splňovala základní požadavky společnosti Apple na projekt. Zahrnuje technické podrobnosti o komponentách PCC a jejich fungování, jak probíhá ověřování a směrování požadavků a jak zabezpečení obstojí v různých formách útoku.

VRE je vůbec první Apple pro jakoukoli z jeho platforem. Skládá se z nástrojů pro spuštění softwaru uzlu PCC na virtuálním počítači.

Toto není konkrétně stejný kód, jaký se používá na serverech, protože existují „drobné úpravy“, aby fungoval lokálně. Apple trvá na tom, že software běží identicky jako uzel PCC, se změnami pouze v procesu spouštění a v jádře.

Diagram ukazující, jak prvky Private Cloud Compute interagují s novým virtuálním výzkumným prostředím – Kredit obrázku: Apple

VRE také obsahuje virtuální Secure Enclave Processor a využívá vestavěnou podporu macOS pro paravirtualizovanou grafiku.

Apple také zpřístupňuje zdrojový kód některých klíčových komponent k nahlédnutí. Zdrojový kód, který je nabízen pod licencí pro omezené použití a je určen k analýze, zahrnuje projekt CloudAttestation pro vytváření a ověřování atestací uzlů PCC.

Existuje také projekt Thimble, který zahrnuje démona pro zařízení uživatele, který spolupracuje s CloudAttestation pro ověřování transparentnosti.

PCC bug bounty

Apple navíc rozšiřuje svou Apple Security Bounty. Slibuje „značné odměny“ za zprávy o problémech se zabezpečením a soukromím v Private Cloud Compute.

Nové kategorie v odměně přímo odpovídají kritickým hrozbám z Průvodce zabezpečením. To zahrnuje náhodné prozrazení dat, vnější kompromitaci požadavků uživatelů a fyzické nebo interní chyby zabezpečení.

Cenová stupnice začíná od 50 000 USD za náhodné nebo neočekávané zveřejnění dat v důsledku problému s nasazením nebo konfigurací. Na horním konci škály se podařilo prokázat provádění libovolného kódu s libovolnými oprávněními, což může účastníkům vydělat až 1 milion $.

Apple dodává, že zváží jakýkoli bezpečnostní problém, který má „významný dopad“ na PCC pro potenciální ocenění, i když není v souladu s jednou z definovaných kategorií.

„Doufáme, že se s naším bezpečnostním průvodcem ponoříte hlouběji do návrhu PCC, sami prozkoumáte kód pomocí virtuálního výzkumného prostředí a nahlásíte jakékoli problémy, které objevíte prostřednictvím Apple Security Bounty,“ uvádí příspěvek.

Na závěr Apple říká, že navrhl PCC, „aby udělal mimořádný krok vpřed v oblasti soukromí v AI“, včetně ověřitelné transparentnosti.

Příspěvek uzavírá: „Věříme, že Private Cloud Compute je nejpokročilejší bezpečnostní architektura, která kdy byla nasazena pro cloud AI compute ve velkém měřítku, a těšíme se na spolupráci s výzkumnou komunitou na vybudování důvěry v systém a jeho ještě větší zabezpečení a soukromí v průběhu času. .“

Zdroj: appleinsider.com