Používání funkcí zabezpečení sítě Apple.

Zařízení Apple používají mnoho běžných internetových bezpečnostních standardů. Zde je uvedeno, co každý z nich dělá, a jak je používat na vašem hardwaru Apple.

V propojeném světě, ve kterém žijeme, je připojení k internetu všudypřítomné.

Zabezpečení síťové komunikace je jedním z nejdůležitějších aspektů internetové technologie. V průběhu desetiletí se vyvinulo několik různých standardů, které udržují sítě a zařízení v bezpečí.

V tomto článku se podíváme na několik těchto standardů a na to, jak souvisí se zařízeními Apple.

IPsec, IKEv2, L2TP

Pro zabezpečená připojení a VPN se používají tři klíčové technologie: IPsec, IKEv2 a L2TP.

IPSec je bezpečnostní standard, který se zrodil z raného výzkumu DARPA ARPANET. Později byl formalizován MIT, Motorola a NIST.

IPSec je většinou používán VPN, poskytuje bezpečné ověřování, výměnu klíčů, šifrování a funkce integrity dat. Pokud jste někdy nainstalovali software VPN na jedno ze svých zařízení Apple, použili jste IPSec.

Je považován za protokol „Layer 3“, který sedí na vrcholu protokolů vrstvy 2, což uvidíme za chvíli.

IKEv2 je protokol Internet Key Exchange. Existují tři verze tohoto protokolu: IKE, IKEv1 a IKEv2.

Používá se v IPSec a DNS k vytváření a výměně zabezpečených párů klíčů během připojení. Sdílené klíče jsou součástí infrastruktury veřejných klíčů (PKI), která eliminuje potřebu hesel.

IKE je založen na dvou dřívějších protokolech: protokolu Oakley a ISAKMP. Tyto protokoly vzešly z úsilí na konci 90. let 20. století zabezpečit internetová spojení, když se ukázalo, že raná internetová komunikace byla v mnoha případech nejistá.

Protokol Oakley používá dnes známý algoritmus Diffie-Helman Key Exchange k bezpečné výměně klíčů pro šifrování.

Serverová místnost pro zabezpečení sítě

ISAKMP je rámec pro výměnu klíčů, který poskytuje přidružení zabezpečení a klíče pro použití protokoly výměny klíčů, jako je IKE. Společnost Cisco přijala protokoly Oakley i ISAKMP pro použití ve většině svých produktů VPN a routerů.

Existují další protokoly pro výměnu klíčů, jako je Kerberized Internet Negotiation of Keys (KINK) a SKEME.

L2TP, popř Protokol tunelování vrstvy 2 je tunelovací protokol používaný pro řídicí zprávy během síťové komunikace. L2TP nezabezpečuje ani nešifruje data ani obsah sám o sobě, pouze šifruje řídicí signály používané v připojení.

Tento protokol byl formalizován v roce 1999 ve specifikaci RFC 2661, která byla vytvořena jako výsledek protokolu L2F společnosti Cisco a protokolu PPTP společnosti Microsoft. Při přenosu paketů také používá protokol UDP (User Datagram Protocol).

UDP má hlavní výhodu v tom, že jde o protokol vysílání bez potvrzování, u kterého posluchači čekají na určitém portu na informace, aniž by museli odesílateli odpovídat.

L2TP vznikl jako potřeba zabezpečení pro PPP (Point-To-Point Protocol), když byly telefonické modemy ještě široce používány. Datové pakety lze přenášet přes tunel vrstvy 2 pomocí jednoho z dalších dodatečných šifrovaných protokolů.

Bezpečné tunelování zajišťuje, že všechna data putující v tunelu jsou šifrována a kontrolována pouze mezi dvěma body. Díky tomu je pro útočníky obtížné provést opakované přehrávání a útoky typu man-in-the-middle.

Vzhledem k tomu, že internet pokrývá celý svět, je bezpečnost důležitá.

L2TP se používá většinou v podnikových VPN pro bezpečný přístup.

Mnoho aplikací VPN je k dispozici pro zařízení Apple prostřednictvím obchodu App Store. Většina operačních systémů Apple také poskytuje vestavěné funkce pro snadné přidávání profilů VPN do zařízení.

IPsec, IKEv2 a L2TP fungují většinou v zákulisí, a pokud neexistuje nějaké specifické nastavení, které potřebujete změnit, obvykle se s nimi nikdy nebudete muset obtěžovat.

certifikáty TLS, SSL a X.509

Když se web koncem 90. let poprvé dostal do hlavního proudu, rychle se ukázalo, že veškerá webová komunikace musí být šifrována. To vše proto, aby data nemohla být zachycena a naslouchána mezi prohlížeči a servery.

Jako výsledek Secure Sockets Layer (SSL) byl vyvinut. Nyní voláno Zabezpečení transportní vrstvytento protokol šifruje většinu provozu mezi webovými prohlížeči a servery.

Písmeno „s“ v „https“ znamená „secure“ – a znamená, že prohlížíte web prostřednictvím zabezpečeného připojení.

SSL/TLS lze také použít v některých zabezpečených e-mailových komunikacích. TLS byl také navržen v roce 1999 a prošel třemi revizemi, jejichž aktuální verze je TLS 1.3.

SSL byl původně vyvinut v roce 1994 pro první verze prohlížeče Netscape Navigator, který se dnes proměnil v Mozilla Firefox. Existuje také protokol Datagram Transport Layer Security (DTLS).

Používá TLS certifikáty X.509 k výměně informací pomocí šifrování a šifrovaného handshake. Po dokončení handshake server obvykle poskytne klientské aplikaci certifikát, takže serveru lze důvěřovat.

Certifikáty X.509 umožňují klientské aplikaci ověřit pravost serveru, takže útoky na zosobnění nemohou fungovat. Standard X.509 je definován v RFC 5280 Mezinárodní telekomunikační unií (ITU).

Hlavní výhodou TLS je, že zabraňuje komukoli, kdo by mohl naslouchat výměně dat, aby mohl číst data srozumitelně. To vše díky šifrování.

Ve většině případů moderní zařízení Apple a většina softwaru běžícího na zařízeních Apple automaticky umí používat TLS, takže byste si s tím neměli dělat starosti. Pokud při procházení webu používáte připojení „https“, TLS je automatické.

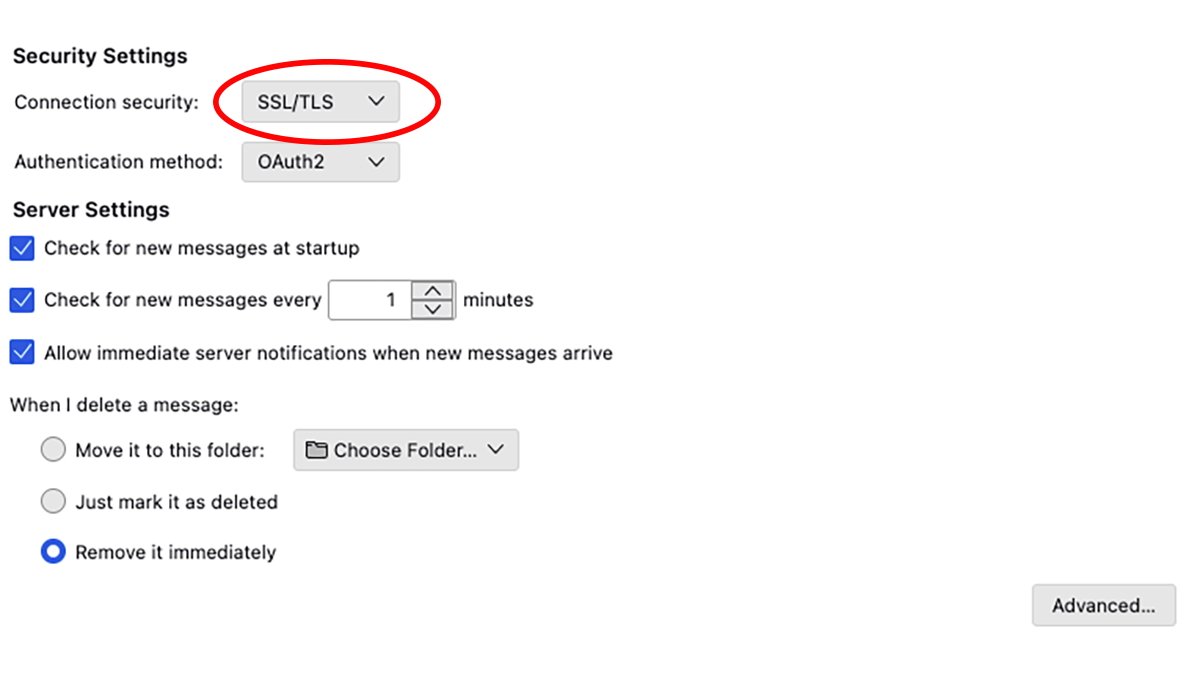

Některé aplikace e-mailového klienta, jako je Mozilla Thunderbird, umožňují zadat TLS/SSL jako standard zabezpečení komunikace:

Rozhraní pro nastavení zabezpečení TLS Mozilla Thunderbird.

WPA/WPA2/WPA3 Enterprise a 802.1X

Když se na konci minulého století poprvé objevila síť WiFi, byl vyvinut nový bezpečnostní standard WEP (Wired Equivalency Privacy), který umožňuje bezdrátovým sítím bezpečné připojení k jiným zařízením.

WEP měl vážné bezpečnostní chyby a v reakci na to byl vytvořen Wi-Fi Protected Access (WPA). Tento protokol prošel od počátku roku 2000 třemi revizemi, přičemž aktuální verze je WPA3.

Většina moderních zařízení WiFi, včetně zařízení Apple, poskytuje připojení WEP3.

Zařízení WiFi a Ethernet společnosti Apple také poskytují připojení, která používají jiný bezpečnostní protokol nazvaný 802.1X. Tento protokol je součástí síťového standardu 802 definovaného IEEE, který pokrývá kabelové sítě WiFi i Ethernet.

802.1X zabraňuje typu síťového útoku známého jako Doplnění hardwaru, kde se k připojení k síti a provádění hackerských činností používá škodlivé zařízení. Například malý počítač jako Raspberry Pi zapojený do náhradního síťového portu.

Pomocí ověřovacího serveru může 802.1X tyto útoky obvykle zmařit ověřením uživatele přes WiFi, LAN nebo WAN.

V dnešním světě plném zařízení jsou útoky přidáním hardwaru mnohem častější, než bývaly.

WPA již není podporováno modemovými verzemi operačních systémů Apple, takže ve většině případů budete chtít použít WPA2, WPA3 nebo nějakou jejich variantu.

Režim přihlašovacího okna (LWM) je způsob, jak se připojit k zabezpečené síti z přihlašovacího okna Macu, pokud síť podporuje adresářové služby.

Abyste mohli používat LWM, potřebujete připojení k serveru Active Directory nebo Open Directory. Budete také potřebovat nainstalovaný profil konfigurace sítě Mac, který povolí LWM pro síť, ke které se pokoušíte připojit.

Po nakonfigurování vyberte v přihlašovacím okně Mac jiný ze seznamu uživatelů a poté zadejte své uživatelské jméno a heslo adresářových služeb. Z místní nabídky vyberte síťové rozhraní, ke kterému se chcete připojit (WiFi nebo Ethernet).

Active Directory a Open Directory jsou technologie, které umožňují ukládání uživatelských informací a pověření na centrální server za účelem ověření. Open Directory se budeme věnovat v článku v blízké budoucnosti.

Ve většině případů Apple zajistil bezproblémové zabezpečení sítě, takže se o něj obvykle nemusíte starat. Výše uvedené technologie jsou většinou všechny součástí webových nebo internetových standardů a ve většině softwaru je jejich použití automatické.

Zdroj: appleinsider.com